WiFi’siz bir dünya hayal edin. İnternete bağlanmak için hala uzun ethernet kabloları kullanıyor olacaktık.

WiFi’nin hayatımızı ne kadar kolaylaştırdığına dair hiçbir tartışmaya yok. Artık kafelerde, metro istasyonlarında ve neredeyse gittiğimiz her yerde internete bağlanabiliyoruz.

Çokça avantajının yanında WiFi aynı zamanda ethernet ile karşılaştırıldığında savunmasız bir yapıya sahiptir. Düzgün bir şekilde güvenlik altına alınmadıkça, Wireshark gibi araçları kullanarak ortadaki adam saldırıları (man-in-the-middle attacks) gerçekleştirmek kolaydır .

Örneğin, bir Starbucks ağına bağlıysanız, bu ağa bağlı olan herkes diğer tüm kişilerin ağ trafiğine bakabilir.

Bir VPN kullanmadığınız veya web sitesi HTTPS kullanmadıkça, verileriniz (şifreler ve kredi kartı bilgileri dahil) tüm ağ tarafından görülebilir.

Wireshark ve Aircrack gibi araçlarla WiFi ağlarınızın güvenlik denetimlerini gerçekleştirebilirsiniz. Wireshark, ağınızda neler olup bittiğini izlemenize yardımcı olabilirken, Aircrack daha çok saldırgan bir araçtır ve WiFi ağlarına saldırmanıza ve bunlara erişmenize olanak tanır.

Bir saldırgan gibi düşünmek, savunmanızı güçlendirmenin en ideal yoludur. Aircrack ile nasıl çalışılacağını öğrenerek, bir saldırganın ağınıza erişmek için atacağı adımları tam olarak anlayabileceksiniz. Ardından, savunmasız olmadığından emin olmak için kendi ağınızın güvenlik denetimlerini gerçekleştirebilirsiniz.

Not: Yasadışı saldırı araçlarının kullanımını hiçbir şekilde teşvik etmiyorum.

Aircrack’e ayrıntılı olarak bakmadan önce, bilmeniz gereken birkaç terim aşağıda verilmiştir.

- Access Point - Bağlanmak istediğiniz WiFi ağı.

- SSID - Erişim noktasının adı. Örneğin, “Starbucks”.

- Pcap file - Paket yakalama dosyası. Bir ağda yakalanan paketleri içerir. Wireshark ve Nessus dahil araçlar için ortak format.

- Wired Equivalent Privacy (WEP) - Kablosuz ağlar için güvenlik algoritması.

- Wi-Fi Protected Access (WPA & WPA2) - WEP ile karşılaştırıldığında daha güçlü güvenlik algoritması.

- IEEE 802.11 - Kablosuz Yerel Alan Ağı (LAN) protokolü .

- Monitor mode - Bir yönlendiriciye veya erişim noktasına bağlanmadan havada ağ paketlerini yakalama.

Aircrack-NG Nedir?

Aircrack, kablosuz ağlara saldırmanıza ve savunmanıza yardımcı olan bir yazılım paketidir.

Aircrack tek bir araç değil, her biri belirli bir işlevi yerine getiren bütün bir araçların toplamıdır. Bu araçlar, detector, packet sniffer, WEP/WPA cracker vb. İçerir.

Aircrack‘in temel amacı, şifreleri kırmak için paketleri yakalamak ve bunlardan gelen karmaları okumaktır. Aircrack neredeyse tüm kablosuz arayüzleri destekler.

Aircrack açık kaynaklıdır ve Linux, FreeBSD, macOS, OpenBSD ve Windows platformlarında çalışabilir.

Aircrack-ng’deki ‘NG’, “yeni nesil” anlamına gelir. Aircrack-ng, Aircrack adlı eski bir aracın güncellenmiş bir sürümüdür.

WiFi Adaptörü

Aircrack ile çalışmaya başlamadan önce bir WiFi adaptörüne ihtiyacınız olacak. Aircrack, yalnızca sürücüsü ham izleme modunu destekleyen ve 802.11a, 802.11b ve 802.11g trafiğini takip edebilen bir kablosuz ağ arabirim denetleyicisiyle çalışır.

Tipik wifi bağdaştırıcıları (genellikle bilgisayarınızda yerleşiktir) diğer ağlardan gelen trafiği izleme yeteneğine sahip değildir. Bunları yalnızca bir WiFi erişim noktasına bağlanmak için kullanabilirsiniz.

Aircrack uyumlu bir wifi adaptörü ile, bağlı olmadığınız ağlardan gelen trafiği takip edebilecek ve ‘monitör modunu’ etkinleştirebilirsiniz. Daha sonra bu ağın şifresini kırmak için bu yakalanan verileri kullanabileceksiniz.

Kali Linux ile uyumlu WiFi bağdaştırıcılarının listesine buradan göz atın .

Aircrack Araçları Nedir?

Artık Aircrack ile neler yapabileceğinizi bildiğinize göre, şimdi her bir aracına bakalım.

Airmon-ng

Airmon-ng, ağ arayüz kartınızı izleme moduna geçiren bir komut dosyasıdır. Bu etkinleştirildikten sonra, bir erişim noktasına bağlanmanıza veya kimlik doğrulaması yapmanıza gerek kalmadan ağ paketlerini yakalayabilmelisiniz.

airmon-ngAğ arayüzlerini listelemek ve airmon-ng start <interface name>monitör modunda bir arayüz başlatmak için komutu kullanabilirsiniz .

# airmon-ng start wlan0

PID Name

718 NetworkManager

870 dhclient

1104 avahi-daemon

1105 avahi-daemon

1115 wpa_supplicant

PHY Interface Driver Chipset

phy0 wlan0 ath9k_htc Atheros Communications, Inc. AR9271 802.11n

(mac80211 monitor mode vif enabled for [phy0]wlan0 on [phy0]wlan0mon)

(mac80211 station mode vif disabled for [phy0]wlan0Yukarıdaki örnekte, ağ arayüzünün wlan0dönüştürüldüğünü wlan0mon , yani bunun için monitör modunun etkinleştirildiğini görebilirsiniz.

Airodump-ng

Airodump-ng, daha fazla analiz için ham veri paketlerini yakalayıp kaydeden bir paket yakalama aracıdır. Bilgisayarınıza bağlı bir GPS alıcınız varsa, airodump-ng, erişim noktalarının koordinatlarını da alabilir.

Airmon-ng kullanarak izleme modunu etkinleştirdikten sonra, airodump kullanarak paketleri yakalamaya başlayabilirsiniz. Komutu çalıştırmak, airodump-ngmevcut erişim noktalarını listeleyecektir. ESSID (veya SSID), kablosuz ağın adıdır.

# airodump-ng

CH 9 ][ Elapsed: 1 min ][ 2007-04-26 17:41 ][ WPA handshake: 00:14:6C:7E:40:80

BSSID PWR RXQ Beacons #Data, #/s CH MB ENC CIPHER AUTH ESSID

00:09:5B:1C:AA:1D 11 16 10 0 0 11 54. OPN NETGEAR

00:14:6C:7A:41:81 34 100 57 14 1 9 11e WEP WEP bigbear

00:14:6C:7E:40:80 32 100 752 73 2 9 54 WPA TKIP PSK teddy

BSSID STATION PWR Rate Lost Packets Notes Probes

00:14:6C:7A:41:81 00:0F:B5:32:31:31 51 36-24 2 14

(not associated) 00:14:A4:3F:8D:13 19 0-0 0 4 mossy

00:14:6C:7A:41:81 00:0C:41:52:D1:D1 -1 36-36 0 5

00:14:6C:7E:40:80 00:0F:B5:FD:FB:C2 35 54-54 0 99 teddyAircrack-ng

Airodump-ng kullanarak yeterince paket yakaladıktan sonra, aircrack-ng kullanarak anahtarı kırabilirsiniz. Aircrack, WEP / WPA anahtarını kırmak için istatistiksel, kaba kuvvet kullanılabilir.

Aircrack-ng 1.4

[00:00:03] 230 keys tested (73.41 k/s)

KEY FOUND! [ biscotte ]

Master Key : CD D7 9A 5A CF B0 70 C7 E9 D1 02 3B 87 02 85 D6

39 E4 30 B3 2F 31 AA 37 AC 82 5A 55 B5 55 24 EE

Transcient Key : 33 55 0B FC 4F 24 84 F4 9A 38 B3 D0 89 83 D2 49

73 F9 DE 89 67 A6 6D 2B 8E 46 2C 07 47 6A CE 08

AD FB 65 D6 13 A9 9F 2C 65 E4 A6 08 F2 5A 67 97

D9 6F 76 5B 8C D3 DF 13 2F BC DA 6A 6E D9 62 CD

EAPOL HMAC : 52 27 B8 3F 73 7C 45 A0 05 97 69 5C 30 78 60 BD

Anahtarı kırmak için yeterli pakete ihtiyacınız olduğunu unutmamak önemlidir. Ayrıca, aircrack-ng, anahtarları ağ paketlerinden kırmak için gelişmiş algoritmalar kullanır.

Aireplay-ng

Aireplay-ng, kablosuz bir ağda yapay trafik oluşturmak için kullanılır. Aireplay, canlı bir ağdan gelen trafiği yakalayabilir veya mevcut bir Pcap dosyasındaki paketleri bir ağa enjekte etmek için kullanabilir.

Aireplay-ng ile sahte kimlik doğrulama, paket enjeksiyonu, caffe-latte saldırısı vb. Saldırılar gerçekleştirebilirsiniz.

Cafe Latte saldırısı, bir istemci cihazdan bir WEP anahtarı almanızı sağlar. Bunu , istemciden bir ARP paketi yakalayıp , onu işleyerek ve ardından istemciye geri göndererek yapabilirsiniz.

İstemci daha sonra airodump-ng tarafından yakalanabilen bir paket oluşturacaktır. Son olarak, aircrack-ng, paketi değiştiren WEP anahtar formunu kırmak için kullanılabilir.

Airbase-ng

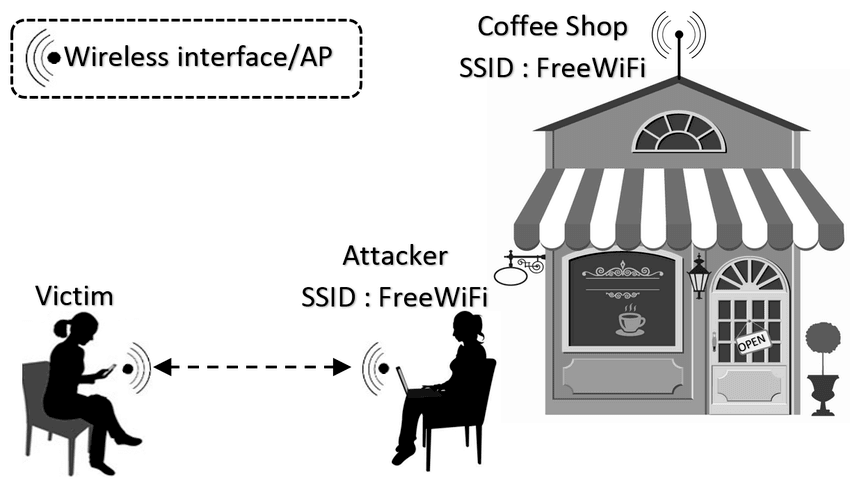

Airbase-ng, bir saldırganın bilgisayarını başkalarının bağlanabileceği bir hileli erişim noktasına dönüştürmek için kullanılır.

Airbase’i kullanarak, meşru bir erişim noktası gibi davranabilir ve sisteminize bağlanan cihazlara ortadaki adam saldırıları gerçekleştirebilirsiniz.

Bu saldırıya ” Evil Twin Attack ” da denir . Starbucks’ta Wifi’larına bağlanmaya çalıştığınızı varsayarsak, bir saldırgan aynı ada sahip (genellikle daha iyi sinyal gücüne sahip) başka bir erişim noktası oluşturarak erişim noktasının Starbucks’a ait olduğunu düşünmenize neden olabilir.

Normal kullanıcıların yasal bir erişim noktası ile yetkisiz bir erişim noktası arasında ayrım yapması zordur. Yani kötü ikiz saldırısı, bugün karşılaştığımız en tehlikeli kablosuz saldırılardan biri olmaya devam ediyor.

Bunlara ek olarak, Aircrack cephaneliğinde kullanabileceğiniz birkaç araç daha var.

- Packetforge-ng - Enjeksiyon için şifreli paketler oluşturmak için kullanılır.

- Airdecap-ng – Siz aircrack-ng ile anahtarı kırdıktan sonra WEP / WPA şifreli yakalama dosyalarının şifresini çözer. Bu size kullanıcı adlarına, şifrelere ve diğer hassas verilere erişim sağlayacaktır.

- Airolib-ng – Önceden hesaplanmış WPA / WPA2 şifrelerini bir veritabanında saklar . Parolaları kırarken aircrack-ng ile kullanılır.

- Airtun-ng - Sanal tünel arayüzleri oluşturur.

Özet

Neredeyse her gün WiFi avantajlarından yararlanıyoruz. Tüm faydalarıyla, aynı zamanda dikkatli olmazsak özel bilgilerimizi ifşa edebilen savunmasız bir ağdır.

Umarım bu makale WiFi güvenliğini ve Aircrack’i ayrıntılı olarak anlamanıza yardımcı olmuştur. Aircrack hakkında daha fazla bilgi edinmek için resmi wiki’lerine bakın .

Bir TP Link N150 satın aldım ancak aircrack ile çalışmadı. Makalenizi okuduktan ve adaptör listesini kontrol ettikten sonra adaptörümün çalışmayacağını biliyorum. Gönderdiğiniz makale çok doğru.

beğenmenize çok sevindim. Vakit ayırdığınız için teşekkürler 🙂